Cara Reverse Shell Menggunakan Weevely Di Linux

Weevely adalah PHP web shell backdor yang mensimulasikan koneksi seperti telnet. …

Dalam artikel kali ini saya akan membahas tentang Shodan, dan mengapa Shodan harus menjadi bagian dari alat OSINT untuk para Hacker. Dalam dunia IT Security, Shodan telah menjadi alat yang sangat berharga bagi para profesional Cyber Security dan para Bug Hunter seperti saya.

Dengan menggunakan Shodan, mereka dapat mengidentifikasi Vulnerability yang mungkin ada di perangkat yang terhubung ke internet, mulai dari sistem keamanan yang lemah hingga konfigurasi yang salah. Hal ini memungkinkan mereka untuk memetakan potensi serangan dan mengambil tindakan yang tepat untuk melakukan penyerangan ataupun melindungi system.

Shodan dijuluki “Google Untuk Para Hacker”, Alat canggih ini didirikan pada tahun 2009 oleh John Matherly, Shodan adalah mesin pencari khusus yang berfokus pada pencarian perangkat dan sistem yang terhubung ke internet.

Namun, Shodan tidak sekadar mencari website atau halaman web seperti mesin pencari tradisional lainnya. Shodan menelusuri dan menganalisis segala jenis perangkat, termasuk kamera CCTV, printer, router, server, dan banyak lagi yang terhubung ke jaringan internet.

Tidak seperti mesin pencari tradisional seperti Google, yang merayapi halaman web dan mengindeksnya, Shodan memindai perangkat dan sistem yang terhubung ke internet berdasarkan alamat IP mereka.

Shodan menggunakan proses yang disebut “Port Scanning”. Port adalah titik akhir komunikasi pada perangkat atau sistem, dan jenis komunikasi yang berbeda menggunakan port yang berbeda.

Misalnya, lalu lintas web biasanya menggunakan port 80 atau 443. Kemudian mengumpulkan informasi dari perangkat ini seperti OS yang digunakan server, geolokasinya, atau bahkan potensi kerentanan (CVE) yang dapat digunakan untuk mengeksploitasi perangkat.

Informasi ini kemudian diindeks, dan dapat di lihat oleh public. mirip dengan sesuatu seperti Google, dan dapat dicari melalui mesin pencari. Oleh karna itu Shodan di sebut sebagai Google Untuk Para Peretas.

Jadi, apakah anda ingin membuka pintu ke dunia digital yang tersembunyi? Apakah anda siap menggali lebih jauh dan mendapatkan wawasan baru tentang apa yang ada di luar sana? Shodan hanyalah bagian kecil dari dunia digital yang tersembunyi. Mari kita berpetualang dan menjelajahi dunia digital yang menarik ini bersama saya.

Sekarang saya akan sedikit meng-simulasikan cara penyerangan server dengan memanfaatkan Shodan sebagai senjata untuk analysis. Ini akan membawa kita menuju pengetahuan baru yang mungkin tidak anda ketahui sebelumnya.

Disclaimer: saya tidak bertanggung jawab atas segala tindakan yang dapat merugikan perusahaan/orang lain. Artikel ini murni dokumentasi saya pribadi dan hanya untuk memberikan edukasi. Saya tidak menganjurkan seseorang untuk melakukan peretasan, jika anda ingin mencobanya silahkan lakukan tanpa harus merugikan orang lain. Lakukan sebagaimana anda seorang White Hat Hacker.

Shodan dilengkapi dengan beberapa filter/dork pencarian yang akan membawa kita menuju informasi yang lebih lengkap, jadi sebelum itu silahkan pelajari sendiri filter apa saja yang bisa kita gunakan di Shodan.

Contoh:

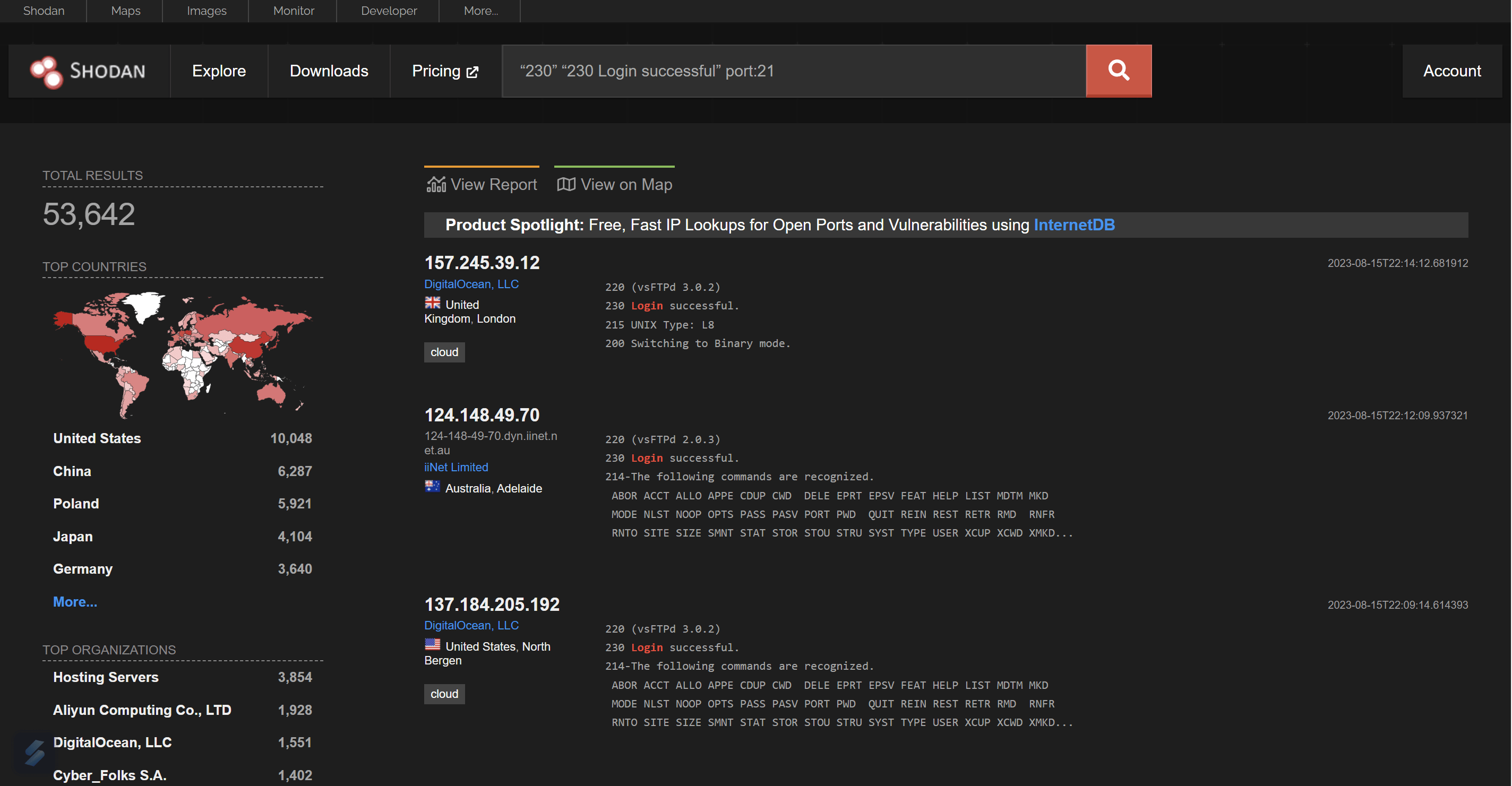

“230” “230 Login successful” port:21 org:cloud

Saya telah memberi tanda kutip “Login successful”, artinya Shodan dapat masuk ke Server FTP tanpa memberikan kredensial. Kemudian, saya menentukan port 21 yang merupakan konfigurasi port default untuk FTP.

Terakhir, saya menentukan nama target perusahaan yang akan kita coba analysis untuk hanya mendapatkan server FTP yang dimiliki oleh perusahaan tersebut. Mari kita periksa hasilnya, tanpa filter org.

Ini cukup mengerikan. 53.000 (53 ribu) perangkat memiliki server tanpa kredensial/kredensial default. Yang artinya, seseorang berpotensi meretas sebagian besar perusahaan ini tanpa harus mengetahui Username & Password server mereka. Mari kita lihat apakah ini benar-benar masalahnya.

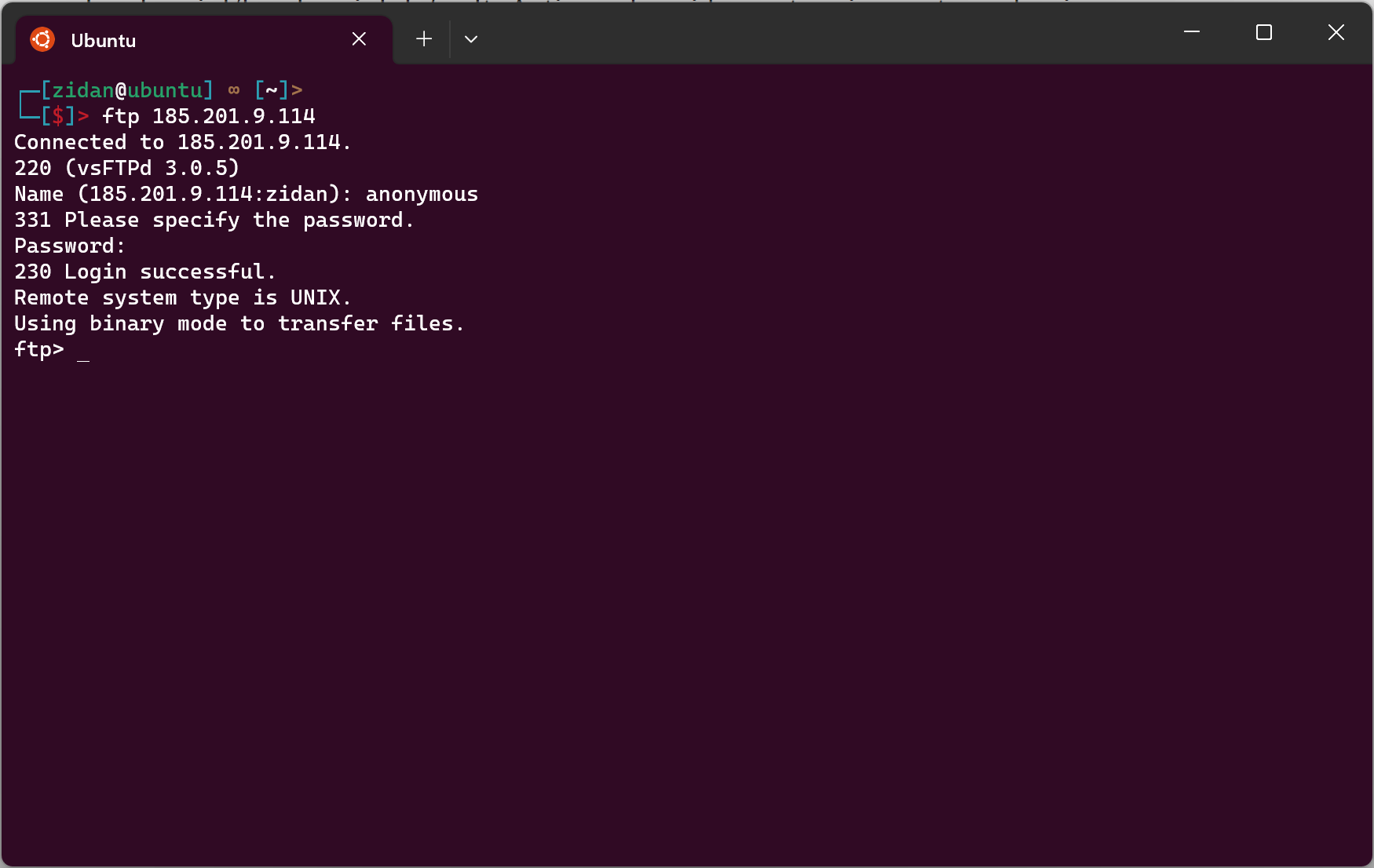

Di atas itu saya mencobanya dengan memasukan kredensial default FTP yaitu “anonymous/anonymous” dan lihat! FTP menyatakan login suksess.

Sekarang mari kita coba dengan menggabungkan filter yang lainnya yang dapat mengarah pada sesuatu yang lebih besar untuk ditemukan.

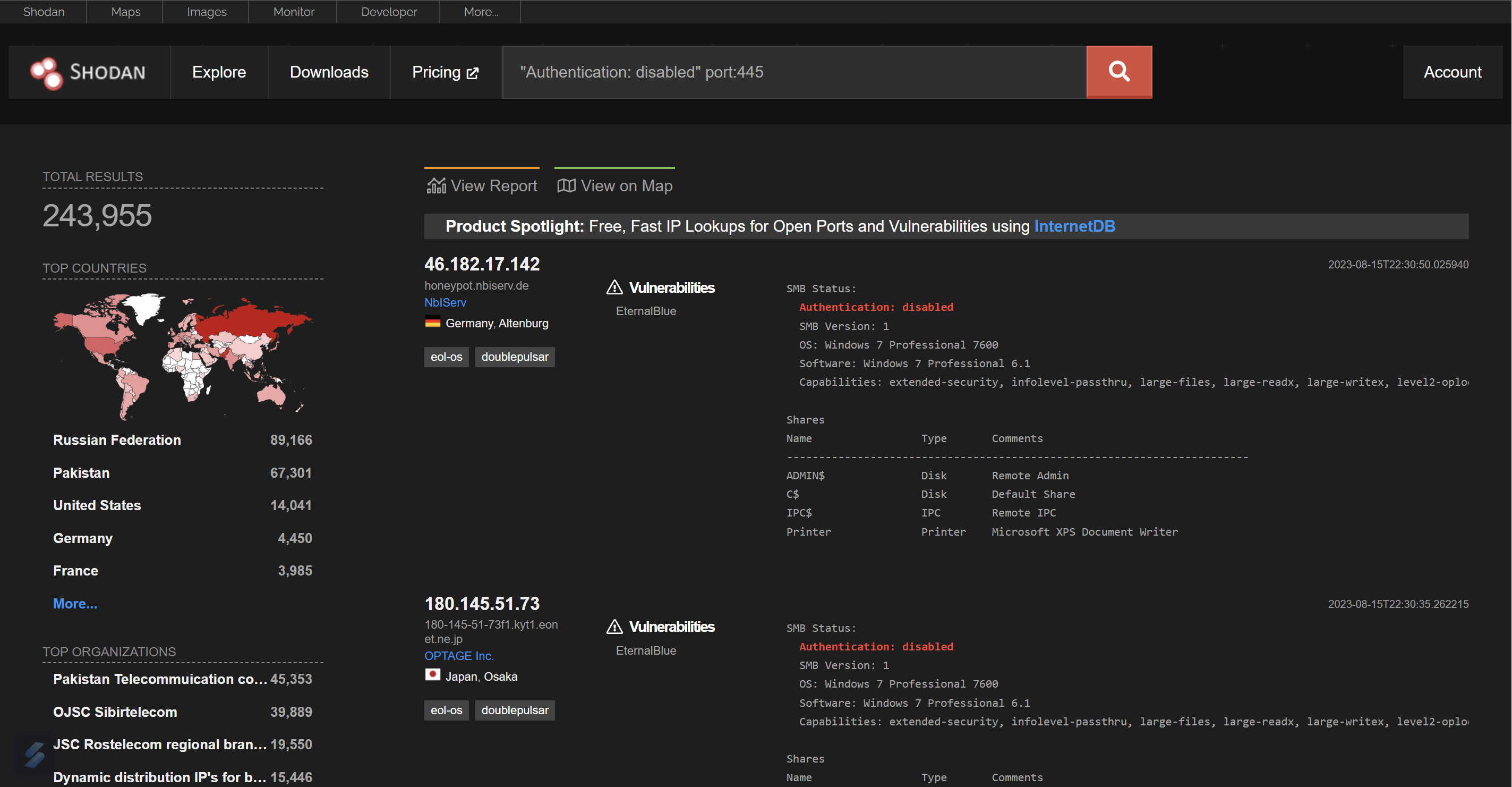

“Authentication: disabled” port:445

Lebih dari 243k server prusahaan yang berpotensi untuk diretas dan masuk ke dalam server SMB. Itu sangat menakutkan.

Ada banyak pertanyaan di luar sana “Bagaimana agar bisa menemukan kerentanan?”, jawabannya adalah menjadi kreatif saat sedang menyelidiki target anda, sehingga anda bisa mendapatkan hasil terbaik dan berpotensi membangun pijakan di organisasi.

Kesimpulannya, Shodan adalah alat ampuh yang memungkinkan pengguna mencari kelemahan dari sebuah perangkat dan sistem yang terhubung ke internet menggunakan berbagai macam filter.

Namun, dengan kemampuan besarnya, Shodan juga membawa tanggung jawab yang besar. Pengguna Shodan diharapkan untuk menggunakan platform ini dengan etika yang tepat. Mereka harus menghormati privasi orang lain dan tidak menyusup ke perangkat yang terhubung tanpa izin.

Para peneliti dan pengguna Shodan harus terus belajar dan mematuhi standar etika yang tinggi dalam upaya mereka untuk menjaga keseimbangan antara penjelajahan yang mendalam dan keamanan digital.